Sissejuhatus Diffie Hellmani võtmevahetuse algoritmi

Diffie Hellmani võtmevahetuse algoritm on üks esimesi avaliku võtme vahetuse praktilisi rakendusi krüptograafia valdkonnas. Diffie Hellmani võtmevahetuse algoritm on üks viisidest, kuidas saab genereerida jagatud võtme ja jagada saladust kahe osapoole vahel viisil, mille puhul võime olla kindlad, et keegi ei saa sellest suhelda. Algoritmi juures tuleb meeles pidada ühte olulist asjaolu, et me ei jaga teavet vahetuses, selle asemel loome võtme, mida saab hiljem kasutada teabe vahetamiseks. Kuna see tehnika võimaldab meil koos teise osapoolega krüptimisvõtme luua, saame hakata käimasolevaid ja sõnumeid krüptima. Üks on loodud, isegi kui keegi salvestab edastusandmed, pole andmeid dekrüpteeritud.

Diffie Hellmani võtmevahetuse algoritm võtme genereerimiseks

Algoritm põhineb elliptilise kõvera krüptograafial, mis on avaliku võtmega krüptograafia tegemise meetod, mis põhineb elliptiliste kõverate algebralisel struktuuril üle piiratud väljade. DH kasutab ka trepuksi funktsiooni, nagu ka mitut muud võimalust avaliku võtme krüptograafia tegemiseks. DH algoritmi mõistmise lihtne idee on järgmine

1. Esimene osapool valib kaks algarvu g ja p ning teatab need teisele poolele.

2. Seejärel valib teine osapool salajase numbri (nimetagem seda a-ks) ja arvutab siis g a mod p ning saadab tulemuse esimesele osapoolele, helistame tulemusele A. Pidage meeles, et salajast numbrit ei saadeta kellelegi, ainult tulemus on.

3. Siis teeb esimene osapool sama, valib salajase numbri b ja arvutab tulemuse B samamoodi kui

4. samm 2. Seejärel saadetakse see tulemus teisele poolele.

5. Teine osapool võtab vastuvõetud numbri B ja arvutab B a mod p

6. Esimene osapool võtab vastuvõetud numbri A ja arvutab A b mod p

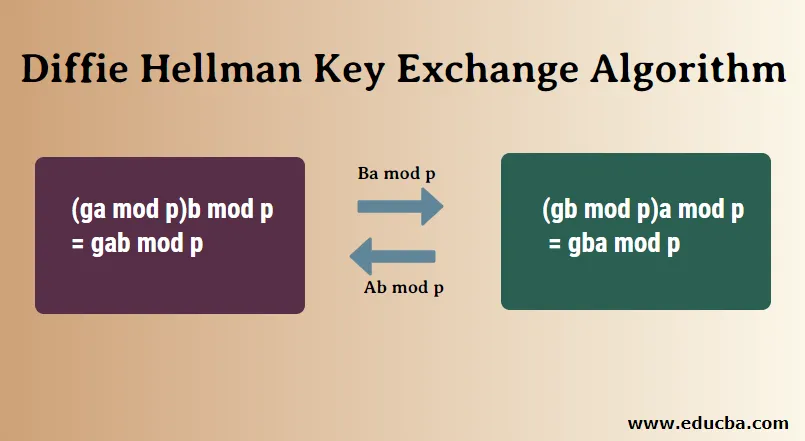

Siin saab huvitavaks, 5. sammus on sama vastus, mis 4. etapis. See tähendab, et mõlemad pooled saavad sama vastuse, sõltumata paljundamise järjekorrast.

(g a mod p) b mod p = g ab mod p

(g b mod p) a mod p = g ba mod p

Numbrit, mis me 4. ja 5. etapis leidsime, võetakse jagatud salajase võtmena. Nüüd saab seda võtit kasutada edastatavate andmete (nt blowfish, AES jne) mis tahes krüpteerimiseks.

Diffie Hellmani algoritm

1. võti = (Y A ) XB mod q -> see on sama, mis arvutatud B abil

2. Globaalsed avalikud elemendid

- q: q on algarv

- a: a <q ja α on q algeline juur

3. Võtme genereerimine kasutajale A

- Valige privaatne võti X A Siin, X A

Nüüd on avaliku võtme arvutamine Y A Y A = a XA mod q

4. Võtme genereerimine kasutajale B

- Valige privaatne võti X B Siin, X B

- Nüüd on avaliku võtme Y B Y B arvutamine = a Xb mod q

5. Salajase võtme arvutamine A-ga

- võti = (Y B ) XA mod q

6. Salajase võtme arvutamine B-ga

- klahv = (Y A ) XB mod q

Näide

1. Alice ja Bob kasutavad mõlemad avalikke numbreid P = 23, G = 5

2. Alice valis privaatvõtmeks privaatvõtme a = 4 ja Bob valis b = 3

3. Mõlemad, Alice ja Bob arvutavad nüüd x ja y väärtused järgmiselt:

- Alice: x = (5 4 mod 23) = 4

- Bob: y = (5 3 mod 23) = 10

4. Nüüd vahetavad nii Alice kui ka Bob üksteisega avalikke numbreid.

5. Alice ja Bob arvutavad nüüd sümmeetrilised võtmed

- Alice: k a = y a mod p = 10 4 mod 23 = 18

- Bob: k b = x b mod p = 4 3 mod 23 = 18

6. 18 on jagatud salajane võti.

Diffie Hellmani algoritmi kasutusviisid

Lisaks avalike võtmete genereerimise algoritmi kasutamisele on veel mõned kohad, kus saab kasutada DH algoritmi:

- Krüptimine: Krüpteerimiseks saab kasutada Diffie Hellmani võtmevahetusalgoritmi, üks esimesi skeeme, mis seda tegi, oli ElGamali krüptimine. Selle moodsaks näiteks on integreeritud krüptimisskeem, mis pakub turvalisust valitud lihtteksti ja lõikelaua rünnakute vastu.

- Parooliga autenditud leping: kui kaks osapoolt jagavad parooli, saab parooliga autenditud võtmelepingut kasutada keskrünnaku ärahoidmiseks. See oluline leping võib olla vormistatud Diffie-Hellmanina. Sellel tehnikal põhinev hea näide on turvaline kaugparooliprotokoll.

- Edasisaladus: Edasisaladusepõhised protokollid võivad iga uue seansi jaoks genereerida uusi võtmepaare ja ka seansi lõppedes võivad nad need automaatselt lõpus ära jätta. Nendes edasistes saladuse hoidmise protokollides kasutatakse sagedamini Diffie Hellmani võtmevahetust.

Diffie Hellmani algoritmi eelised

- Saatja ja saaja ei vaja üksteisega eelnevaid teadmisi.

- Kui võtmed on vahetatud, saab andmeid edastada ebakindla kanali kaudu.

- Salajase võtme jagamine on ohutu.

Diffie Hellmani algoritmi puudused

- Algoritmi ei saa asümmeetrilise võtmevahetuse eest kohtusse kaevata.

- Samamoodi ei saa seda kasutada digitaalallkirjade allkirjastamiseks.

- Kuna Diffie Hellmani võtmevahetus ei kinnita edastuses ühtegi osapoolt, on see võimeline ründama keset meest.

Järeldus

Tänu oma eelistele on Diffie Hellmani võtmevahetus osutunud kasulikuks võtmevahetussüsteemiks. Ehkki andmete krüptimiseks ja võtmete hankimiseks on võrku nuusutavatel inimestel raske, on siiski võimalik, kui genereeritud numbrid pole täiesti juhuslikud. Samuti võimaldab võtmevahetussüsteem keskrünnakus mehe ära teha, selle vältimiseks peaksid mõlemad osapooled vahetuse alguses olema väga ettevaatlikud.

Soovitatav artikkel

See on olnud Diffie Hellmani võtmevahetuse algoritmi juhend. Siin käsitleme kasutusviise, erinevaid algoritme, eeliseid ja puudusi. Lisateavet leiate ka meie muudest soovitatud artiklitest -

- Masinõppe algoritmid

- Krüptimisalgoritm

- Klassifikatsiooni algoritmid

- Algoritmide tüübid