Sissejuhatus tulemüüride tüüpidesse

Töö jaoks sobivate tööriistade otsimine on üks peamisi probleeme, millega ettevõtted silmitsi seisavad, kui nad üritavad oma tundlikke andmeid kaitsta. Enamikul ettevõtetel ei pruugi olla selget ettekujutust, kuidas leida oma vajadustele sobiv tulemüür või tulemüürid, kuidas seda tüüpi tulemüüre üles seada või miks võib selliseid tulemüüre vaja minna isegi tavalise tööriista, näiteks tulemüüri jaoks.

Mis on tulemüürid?

Tulemüür on omamoodi küberturbe tööriist, mida kasutatakse võrguliikluse juhtimiseks. Tulemüüre võib kasutada võrgu sõlmede, sisemiste allikate või isegi eriprogrammide eraldamiseks välistest liikluse allikatest. Tarkvara, riistvara või pilv võivad olla tulemüürid, kusjuures igat tüüpi tulemüüridel on erinevad eelised ja puudused. Tulemüüri peamine eesmärk on blokeerida pahatahtlikud võrgutaotlused ja andmepaketid, võimaldades samal ajal seaduslikku liiklust. Sellegipoolest on sõna „tulemüür” IT-turvalisuse ostjate jaoks liiga lai. Tulemüüre on palju erinevaid, millest igaüks töötab erineval viisil, nii pilves kui ka väljaspool, et kaitsta erinevat tüüpi olulisi andmeid.

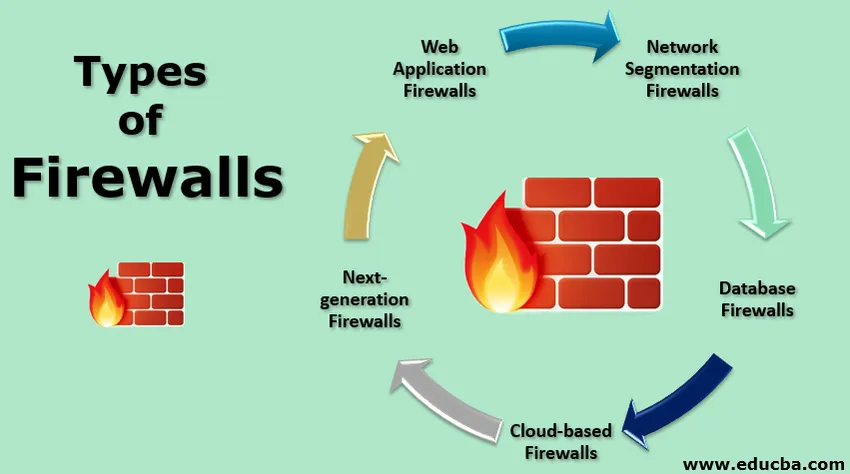

5 tulemüüri viit tüüpi

Nüüd näeme tulemüüri tüüpi:

1. Veebirakenduse tulemüürid

Veebirakenduse tulemüür on tavaliselt puhverserver serveri rakenduse ja selle rakenduse kasutajate vahel, kes pääseb rakendusele väljastpoolt ettevõtte võrku. Puhverserver võtab sisendandmed ja loob seejärel sisemise kliendi nimel taotlusega ühenduse. Selle konfiguratsiooni peamine eelis on see, et andmebaas on kaitstud pordi kontrollimise, rakendusserveri koodi leidmise katsete või muu lõppkasutajate ajendatud pahatahtliku käitumise eest. Pahatahtlike taotluste filtreerimiseks analüüsib puhverserver ka andmeid, et takistada neil veebirakenduste andmebaasi jõudmist.

Kaitsetase: kõrge, kuna veebirakenduse server pakub puhvrit tundmatutele ja potentsiaalselt pahatahtlikele kasutajatele, kellel oleks muidu otsene juurdepääs veebirakenduse serverile. See on oluline, kuna paljud rakendused sisaldavad häkkerite jaoks väärtuslikku salajast teavet, mis on eriti atraktiivne veebipõhistes rakendustes.

Nõrkused ja tugevused: Veebirakenduste tulemüürid on lihtsamad, vähem haavatavad ja hõlpsamini parandatavad kui veebiserverid ise. See tähendab, et häkkerid võivad tulemüüri taga olevaid rakendusi pidada märkimisväärselt keeruliseks. Kuid puhverserveri tulemüürid ei toeta kõiki rakendusi hõlpsalt ja võivad lõppkasutajatele ohutu rakenduse toimivust vähendada.

2. Võrgu segmenteerimise tulemüürid

Võrgu segmentimise tulemüüri (võib öelda ka sisemise võrgu tulemüüre) kasutatakse võrgu, liikluse voogude juhtimiseks asukohtade, tegevuspiirkondade, divisjonide või muude äriüksuste vahel. Seda rakendatakse alamvõrgu piirides. Sel moel võib võrku rikkuda ühes piirkonnas ja mitte kogu võrgus. Samuti võib see kaitsta võrgu tagatud alasid, näiteks andmebaase või uurimis- ja arendusüksusi.

Väga suurettevõtete või raskesti turvatava võrguperimeetriga ettevõtete jaoks on kõige enam abiks võrgu segmenteerimise tulemüürid.

Kaitsetase: kuigi ründaja ei pruugi võrgu segmenteerimise tulemüüri ühest võrgu osast teise teisaldada, võib see ründaja edenemist praktikas aeglustada ainult juhul, kui esialgne paus on kiire tuvastatav.

Tugevused ja nõrkused: Kui agressor saavutab juurdepääsu võrgule, võib eriti tundlikule teabele juurdepääs võrgu segmenteerimise tulemüüril olla oluliselt raskem.

3. Andmebaasi tulemüürid

Nagu nimigi ütleb, on tulemüürid teatud tüüpi tulemüür veebirakenduste jaoks, mis on loodud andmebaaside kaitsmiseks. Need installitakse tavaliselt otse andmebaasi serverisse (või võrgukirje lähedusse, kus mitmel serveril on mitu serverit, mis neid kaitsevad). Nende eesmärk on tuvastada ja vältida unikaalseid serverirünnakuid, näiteks saitideüleseid skripte, mis võivad viia konfidentsiaalse teabe juurde andmebaasides, millele ründajad pääsevad.

Kaitsetase : Konfidentsiaalse teabe kaotamine on usaldusväärsuse kaotamise ja kehvade reklaamide osas tavaliselt kallis ja kulukas . Selleks on vaja andmebaaside ja nende andmete kaitsmiseks kõiki vajalikke samme. Salvestatud andmete turvalisusele lisas märkimisväärselt võrgu tulemüür .

Väärtuslike või konfidentsiaalsete andmebaaside andmete hoidmisel on tungivalt soovitatav kasutada tulemüüri. Riskipõhise turvalisuse andmetel varastati neli korda rohkem kui 4 miljardit kirjet kui 2013. aastal. Kui häkkerid jätkavad andmebaaside tõhusat sihtimist, tähendab see, et kirjed on üha olulisemad.

Tugevused ja nõrkused: Serveri tulemüürid võivad pakkuda tõhusat turvameedet ning neid saab kasutada ka vastavuse jälgimiseks, ülevaatamiseks ja sellest teatamiseks regulatiivsetel eesmärkidel. Kuid ainult siis, kui need on õigesti konfigureeritud ja muudetud ning pakuvad vähest kaitset nullpäeva ekspluateerimise eest, on need tõhusad.

4. Pilvepõhised tulemüürid

Pilvepõhine tulemüür on alternatiiv ettevõtte andmekeskuse tulemüürile, kuid sellel on sama eesmärk: kaitsta võrku, rakendusi, andmebaase või muid IT-ressursse.

Kaitsetase: tulemüürihaldusele spetsialiseerunud turbespetsialist konfigureerib ja haldab pilve tulemüüri teenusena, nii et see pakub kaitstavatele ressurssidele suurepärast kaitset. Samuti on see hõlpsasti juurdepääsetav, vähese planeeritud või planeerimata seisakutega või ilma nendeta. Tavaliselt tehakse seda ettevõtte ruuterite konfigureerimisega, et suunata liiklus Pilve tulemüürile, kui mobiilikasutajad ühendavad selle VPN-i kaudu või puhverserverina.

Ehkki selleks on ette nähtud spetsiaalsed konteineri tulemüürid, saab konteinerit kaitsta ka iptable-de abil, mis töötavad konteineril hostitule tulemüüridega.

Tugevused ja nõrkused: konteineri tulemüüri konfigureerimine on tõenäoliselt lihtsam kui hostin tulemüür, mis töötab igal konteineril. Kuid väiksemates tingimustes võib see kulupõhiselt olla raiskav ja keeruline.

5. Järgmise põlvkonna tulemüürid

Järgmise põlvkonna tulemüüre kasutatakse võrgu kaitsmiseks soovimatu andmeliikluse eest, kuid need erinevad tavalistest tulemüüridest. Lisaks pordile, päritolule, sihtkoha IP-aadressile ja protokollile pakuvad NGFW-d tarkvara nähtavust täieliku virna nähtavusega, vaadates iga andmepaketi sisu. See võimaldab teil keelata konkreetsete rakenduste, näiteks eakaaslaste, kasutamise failide ühiskasutusrakendustes rakendusekihtides ja rakenduste kihi tulemüüri abil piirata rakendusi, näiteks lubada Skype'i kasutada IP-kõnede kaudu hääle saamiseks, kuid mitte failide jagamiseks.

NGFW pakub paremat võrgu tulemüüri katvust kui tavaline tulemüür, jättes kulud ja jõudlusprobleemid ühelt poolt. Lisaks pakuvad paljud NGFW-d muid funktsioone, näiteks sissetungide tuvastamine, pahavara skannimine ja SSL-tarkvara kontroll . Need võivad olla kasulikud nende rakendustega organisatsioonidele, kellel pole veel punktlahendusi, kuid need võivad ka keelata NGFW andmeedastusvõime märkimisväärset langust.

Tugevused ja nõrkused: NGFW-l on andmete täpsem kontrollimine, mis võimaldab NGFW-l käsitleda laiemaid potentsiaalseid ohte ja ei pääse ettevõtte võrku. NGFW-d maksavad aga rohkem kui traditsioonilised tulemüürid, mis võib põhjustada võrgu jõudlusprobleeme, kuna nad teostavad mitte pakettfiltrite asemel pigem paketikontrolli.

Tasemekaitse: üsna kõrge, kuna need tagavad graanulite kõrge taseme. Sellised ülesanded võivad olla vajalikud PCI ja HIPAA järgimiseks.

Ühtne ohtude ohjamine

Ühendatud UTM-seadmed annavad väikestele ja keskmise suurusega ettevõtetele peaaegu täieliku turvalahenduse võrku ühendava ühe kasti kujul. Tüüpilised UTM-i funktsioonid hõlmavad standardset tulemüüri, sissetungimise tuvastamise süsteemi (sealhulgas sissetuleva liikluse kontrollimist, viiruste ja pahavara e-posti kontrollimist, musta nimekirja lisamist) ja veebiaadresside musta nimekirja, et takistada töötajaid juurdepääsu tuvastatud veebisaitidele, näiteks andmepüügile. Veebirakenduse tulemüür ja järgmise põlvkonna tulemüüri (NGFW) funktsioonid sisaldavad ka turvalisi veebiväravaid (mõnikord).

Tugevused ja nõrkused: UTMidel on peamine külgetõmbejõud: ühekordne ost hõlmab kõiki turvanõudeid ning ühe juhtimiskonsooli abil saab kõiki turvafunktsioone juhtida ja konfigureerida. Enamik UTM-e pakuvad põhiturvetasemeid algsel ostuhinnal ning täiendavad turbetooted (näiteks IPS) võivad olla saadaval valikulise litsentsitasu eest. Peamine puudus on see, et UTM-id ei saa pakkuda samal tasemel turvalisust kui keerukamate toodete kombinatsioon, kuid see võib olla akadeemiline, kuna sageli on valida UTM-i või mitte ühegi turvalahenduse vahel.

UTM-id sobivad väiksematele ettevõtetele, kellel pole spetsiaalset turvatöötajat ja kellel puuduvad vajalikud teadmised punktlahenduste konfigureerimiseks.

Kaitsetase: mõned UTM-id töötavad hästi võrgu turvamisel, kuid tõu parimad lahendused võivad pakkuda iga turvaelemendi paremat kaitset.

Järeldus

Niisiis, selles artiklis oleme näinud erinevat tüüpi tulemüüre nende tugevate ja nõrkade külgedega. Ükskõik, millist tulemüüri tüüpi te valite, pidage meeles, et rikkega tulemüür võib olla mingil moel halvem kui tulemüür, kuna see pakub ohtlikku turvamuljet, pakkudes samas vähe või üldse mitte tulemüüre. Loodan, et see artikkel on teie süsteemile sobiva tulemüüri valimisel kasulik.

Soovitatavad artiklid

See on juhend tulemüüride tüüpide kohta. Siin käsitleme viit peamist tüüpi nagu veebirakendused, võrgu segmenteerimine, andmebaasid, pilvepõhised ja järgmise põlvkonna tulemüürid koos nende tugevate ja nõrkade külgedega. Lisateabe saamiseks võite vaadata ka järgmisi artikleid -

- 9 küberturvalisuse tüüpi

- Sissejuhatus turvatehnoloogiatesse

- Mis on andmepüügirünnak?

- Mis on võrguturve? | Eelised

- Tulemüüri seadmed

- Mis on ruuter?

- Oskused saada täispikaks veebiarendajaks