Krüptograafiatehnika ülevaade

Krüptimine Internetis ja salvestussüsteemid, näiteks kõvakettad ja USB-mälupulgad, muutuvad üha tavalisemaks, kuna ettevõte soovis kaitsta nende privaatseid andmeid. Häkkerite juurdepääsu vältimiseks nende andmetele peab iga isiklikku teavet käsitlev ettevõte kasutama praeguseid krüptograafiatehnoloogiaid. Krüptograafia on tehnika turvalisuse tagamiseks, kodeerides sõnumid, et muuta need loetamatuks.

Krüptograafia käsitleb järgmisi turvapõhimõtteid:

- Konfidentsiaalsus - see täpsustab, et ainult saatjale ja adressaadile või adressaatidele peaks olema juurdepääs sõnumile. Konfidentsiaalsus kaob, kui volitatud isikul on sõnumile juurdepääs.

- Autentimine - see tuvastab kasutaja või arvutisüsteemi, nii et teda saab usaldada.

- Terviklikkus - see kontrollib, kas saatjalt adressaadile edastamise ajal ei tohi sõnumi sisu muuta.

- Tagasilükkamine - see täpsustab, et vaidluse korral ei saa hiljem keelduda sõnumi saatja saatmisest.

5 parimat krüptograafiatehnikat

Siin on mõned väga lihtsad koodid ja keerukamad kaasaegsed krüptimistehnoloogiad, mida tänapäeval Internetis kasutatakse.

1) Lihtsad koodid

- See kategooria on mis tahes viis sõnumi kirjutamiseks, mida kellelgi teisel on raske lugeda. See hõlmab kraami kirjutamist teises tähestikus. Siin näeme, et Islandi ruunid ja IPA ning veel üks nišš ehitasid tähestikke, näiteks Desereti tähestikku.

- Selles saame kodeerimiseks kasutada keelt. Oleme uurinud selliste loodud keelte loomist nagu Elvish ja Esperanto.

- Chester Naz ja Judith Schiess Avila raamat Code Talker on raamat, mis selgitab, kuidas Navajo keelt oli Teises maailmasõjas koodina kasutatud ega purustatud kunagi eriti intensiivsetesse tingimustesse.

- Kui Navajol polnud konkreetse mõtte jaoks sõnu, valisid koodikõnelejad selle asemel termini. Navajo sõnast “kolibri” näiteks oli saanud hävituslennuk ja “raudmütsiks” Saksamaa.

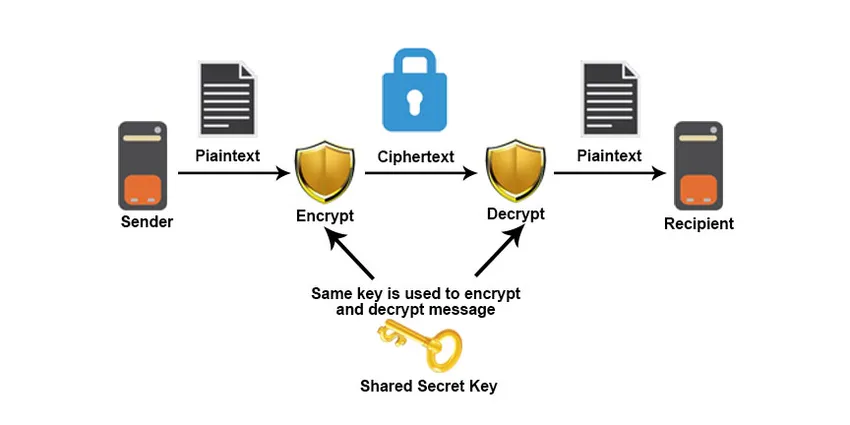

2) sümmeetriline krüptimine

- Sümmeetriline krüptimine on teatud tüüpi krüptimine, mida kasutatakse elektrooniliste andmete krüptimiseks ja dekrüptimiseks vaid ühe võtmega (salajane võti). Asendusšifrid on sümmeetrilised krüptimisvõtted, kuid tänapäevane sümmeetriline krüptimine võib olla palju keerulisem.

- Andmete teisendamine meetodiks, millest ilma salajase võtmeta keegi aru ei saa, dekrüpteerimiseks sümmeetriliste krüpteerimisalgoritmide abil.

- Sümmeetriline krüptimine on vana algoritm, kuid see on kiirem ja tõhusam kui asümmeetriline krüptimine. Suure jõudluse ja kiire sümmeetrilise kiiruse tõttu, võrreldes asümmeetrilise krüptimisega.

- Sümmeetrilise võtme krüptograafia hõlmab sama võtme kasutamist krüpteerimisel ja dekrüpteerimisel. Asümmeetrilise võtme krüptograafia hõlmab ühe võtme kasutamist krüpteerimiseks ja teise võtme kasutamist dekrüpteerimiseks.

- Sümmeetriline krüptimine on tüüpiline suurtele infokogustele, nt andmebaaside krüptimine, hulgikrüptimine. Andmebaasi puhul saab salajase võtme krüpteerida või dekrüpteerida ainult andmebaas ise.

Sümmeetrilise krüptimise toimimist näeme allpool toodud pildil:

Saadaval on kahte tüüpi sümmeetrilisi krüpteerimisalgoritme:

- Blokeeri algoritm

- Voo algoritm

A) Blokeeri algoritm

Bittide komplekt on kodeeritud konkreetse salajase võtmega elektroonilistes andmeplokkides. Süsteem hoiab andmeid oma mälus, oodates täielike plokkide saamist, kui andmed on krüptitud. Mõned olulised Block šifri algoritmid on DES, Triple DES, AES jne.

B) oja šifri algoritm

Selles liidetakse lihtteksti numbrid või tähemärgid pseudo-juhuslike šifrifailide vooga. Mõned olulised voo šifri algoritmid on RC4, A5, BLOWFISH jne. Sümmeetrilise võtme krüptimisel saab krüpteerimiskoodi krakkida, kui keegi leiab sümmeetrilise võtme. Kuid sellest probleemist saab üle Diffie-Hellmani algoritmiga. Diffie-Hellmani võtmevahetuse või kokkuleppe algoritmis peavad saatja ja vastuvõtja selle meetodi abil kokku leppima sümmeetriline võti. Seda võtit saab seejärel kasutada krüptimiseks või dekrüptimiseks.

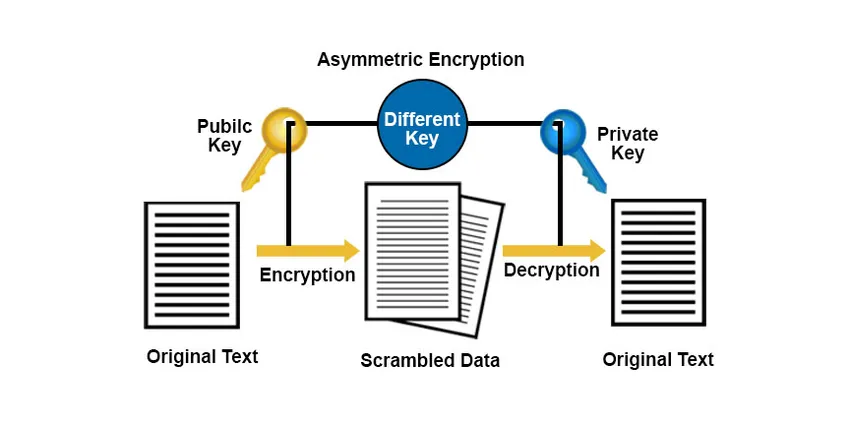

3) Asümmeetriline krüptimine

- Asümmeetrilist krüptimist nimetatakse ka avaliku võtme krüptograafiaks. Asümmeetriline võtme krüptimine aitab lahendada sümmeetrilise võtme krüptograafia võtmevahetuse probleemi. Asümmeetrilises krüptimises kasutatakse asümmeetrilises krüptimises tavalise teksti krüptimiseks kahte võtit. Interneti või suure võrgu kaudu vahetatakse salajased võtmed. On vaja arvestada, et igaüks, kellel on salajane võti, saab sõnumi dekrüpteerida, seega kasutab asümmeetriline krüptimine turvalisuse suurendamiseks kahte vastavat võtit.

- Kõigil, kes soovivad teile sõnumit saata, on avalik võti vabalt juurdepääsetav, kuid teine privaatvõti hoitakse saladuses, et saaksite aru ainult teie. Avaliku võtmega krüptitud sõnumit saab privaatvõtmega dekodeerida. Privaatvõtmega krüptitud sõnumit saab ka avaliku võtmega dekrüpteerida.

Asümmeetrilise krüptimise toimimist näeme allpool toodud pildil:

4) Steganograafia

- Steganograafia on tehnika, mis hõlbustab muude sõnumite sees saladuses hoitava sõnumi rentimist. Varem kasutasid inimesed sõnumite, näiteks nähtamatu tindi, minutivariantide jms peitmiseks meetodeid.

- Kuid tehnoloogia ajastul on steganograafia tehnika, millega varjatakse andmeid, mis võivad olla fail, sõnum, pilt jne muude failide, sõnumite või piltide sees.

5) räsimine

- Rähistamine on krüptograafiatehnika, mis teisendab mis tahes kujul olevad andmed unikaalseks stringiks. Sõltumata suurusest või tüübist saab kõiki andmeid räsimisalgoritmi abil räsida. See võtab juhusliku pikkusega andmeid ja teisendab need fikseeritud räsitud väärtuseks.

- Rähistamine erineb teistest krüpteerimismeetoditest selle poolest, et räsimisel ei saa krüptimist tühistada, st seda ei saa võtmete abil dekrüpteerida. MD5, SHA1, SHA 256 on laialt kasutatavad räsialgoritmid.

Järeldus

Selles artiklis nägime, mis on krüptograafia ja mitmesugused krüptograafiatehnikad andmete krüptimiseks ja dekrüptimiseks. Krüptograafiat kasutatakse kõigis väljades andmete turvamiseks ja nende häkkimise vältimiseks. Näiteks paroolide turvamiseks, pangatehingute autentimiseks jms töötatakse tänapäeval välja uusi krüptograafiatehnikaid ja need purustatakse, seetõttu on oluline olla alati teadlik arvutiohtudest ja võtta tarvitusele ettevaatusabinõud nende vältimiseks nii hästi kui võimalik.

Soovitatavad artiklid

See on krüptograafiatehnika juhend. Siin käsitleme krüptograafia ülevaadet, turvalisuse põhimõtteid ja tehnikaid. Lisateavet leiate ka meie muudest soovitatud artiklitest -

- Krüptograafia vs krüptimine

- Mis on dekrüptimine?

- Mis on võrguturve?

- Sissejuhatus krüptograafiavahenditesse

- Šifri tüübid

- Voogešifr vs blokeerija

- Blokeeri töötamise režiimid Cipher